فهرست مطالب

تحقیقات امنیتی نشان دادهاند که برخی افزونههای مخرب در سیستم مدیریت محتوای وردپرس، روزانه بیش از ۱/۴ میلیارد درخواست تبلیغاتی جعلی تولید میکردهاند.

به گزارش تکناک، عملیات بزرگ کلاهبرداری تبلیغاتی به نام Scallywag با استفاده از افزونههای سفارشی وردپرس و ازطریق وبسایتهای اشتراکگذاری محتوای دزدی و سرویسهای کوتاهکننده لینک، میلیاردها درخواست جعلی تبلیغاتی را بهصورت روزانه ایجاد میکرد.

شرکت HUMAN، فعال درزمینه شناسایی باتها و کلاهبرداریهای آنلاین، این عملیات را کشف و شبکهای شامل ۴۰۷ دامنه را شناسایی کرده است که در اوج فعالیت خود، روزانه تا ۱/۴ میلیارد درخواست تبلیغاتی تقلبی ارسال میکردند.

با تلاش HUMAN برای مسدودسازی این ترافیک و گزارشدهی به پلتفرمهای تبلیغاتی، فعالیت این شبکه تا ۹۵ درصد کاهش یافت. بااینحال، مهاجمان با تغییر دامنهها و استفاده از مدلهای درآمدزایی دیگر، سعی میکنند به فعالیتشان ادامه دهند.

01

از 03کلاهبرداری مبتنیبر افزونههای وردپرس

به نقل از بلیپینگکامپیوتر، شرکتهای تبلیغاتی معتبر بهدلیل نگرانیهای قانونی و کیفیت دور از انتظار محتوا، از همکاری با وبسایتهای دزدی محتوا و کوتاهکننده لینک خودداری میکنند. بااینحال، Scallywag با ارائه افزونههایی برای وردپرس، به مهاجمان اجازه میدهد تا از این منابع نامطمئن نیز درآمدزایی کنند.

چهار افزونه مهم استفادهشده در این عملیات عبارتاند از:

- Soralink (منتشرشده در سال ۲۰۱۶)

- Yu Idea (۲۰۱۷)

- WPSafeLink (۲۰۲۰)

- Droplink (۲۰۲۲)

HUMAN اعلام کرده است که چندین گروه تهدید مستقل این افزونهها را خریده و برای اجرای طرحهای کلاهبرداری خود استفاده کردهاند؛ حتی برخی مهاجمان ویدئوهای آموزشی برای نصب این سیستمها در یوتیوب منتشر کردهاند. برخلاف سه افزونه دیگر، Droplink رایگان عرضه شده و مشروط به انجام مراحل خاص درآمدزایی برای فروشندگان آن است.

02

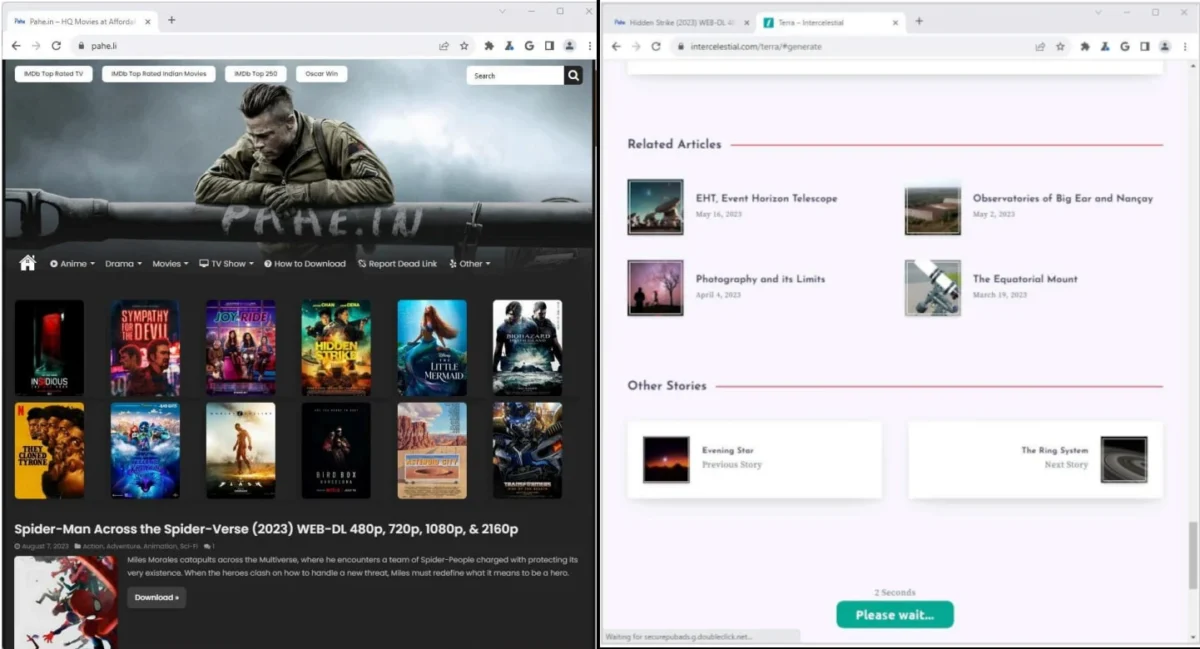

از 03نحوه عملکرد Scallywag

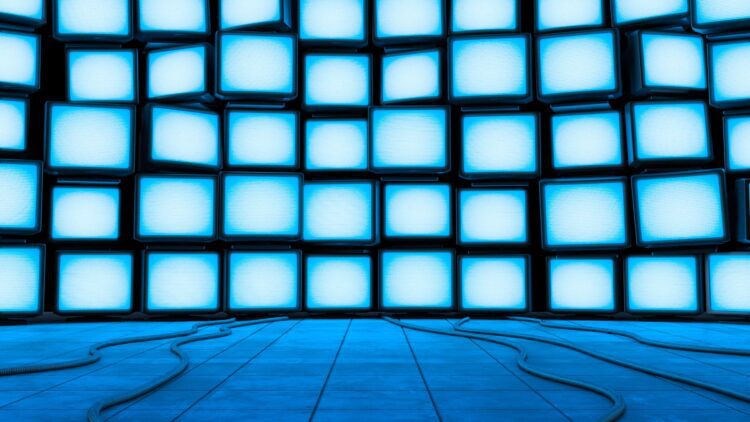

کاربرانی که بهدنبال دانلود فیلمها یا نرمافزارهای غیرمجاز وارد وبسایتهای کاتالوگ محتوای دزدی میشوند، روی لینکهایی کلیک میکنند که ازطریق زیرساخت Scallywag، آنها را به صفحات واسط هدایت میکند. این صفحات پر از تبلیغات، CAPTCHA و تایمر هستند و در نهایت، کاربر را به محتوای درخواستی میرسانند.

این صفحات واسط وبسایتهای وردپرسی هستند که افزونههای Scallywag روی آنها نصب میشوند و وظیفه بارگذاری تبلیغات و اجرای منطق تغییر مسیر و پنهانسازی محتوای واقعی از نگاه سامانههای بررسی تبلیغات را برعهده دارند.

03

از 03شناسایی و مقابله با Scallywag

HUMAN با تحلیل الگوهای ترافیکی، مانند حجم زیاد نمایش تبلیغات از وبلاگهای ظاهراً بیخطر وردپرسی و رفتارهای مشکوک مانند انتظار اجباری یا تعامل با CAPTCHA، این شبکه را شناسایی و بهعنوان کلاهبرداری معرفی کرد.

در نتیجه آنها با همکاری شرکتهای تبلیغاتی، مزایده تبلیغاتی این وبسایتها را متوقف و جریان درآمدی Scallywag را قطع کردند. مهاجمان تلاش کردند تا با استفاده از دامنههای جدید و زنجیرههای تغییر مسیر خود را مخفی کنند؛ اما HUMAN موفق شد این روشها را نیز شناسایی و مسدود کند.

در نهایت، حجم ترافیک تبلیغاتی جعلی Scallywag از ۱/۴ میلیارد درخواست روزانه به نزدیک صفر سقوط کرد و بسیاری از همکاران این شبکه نیز از ادامه روش مذکور منصرف شدهاند. با وجود فروپاشی اقتصادی اکوسیستم Scallywag، شرکت HUMAN هشدار داده است که گردانندگان این عملیات همچنان به تلاش برای بازگشت و دورزدن محدودیتها ادامه خواهند داد.