یک محقق امنیتی در ماه آگوست یک نقص قابل توجه در برنامههای وی پی ان iOS پیدا کرد و محقق دوم اکنون مشکل اصلی دیگری را نشان داده است.

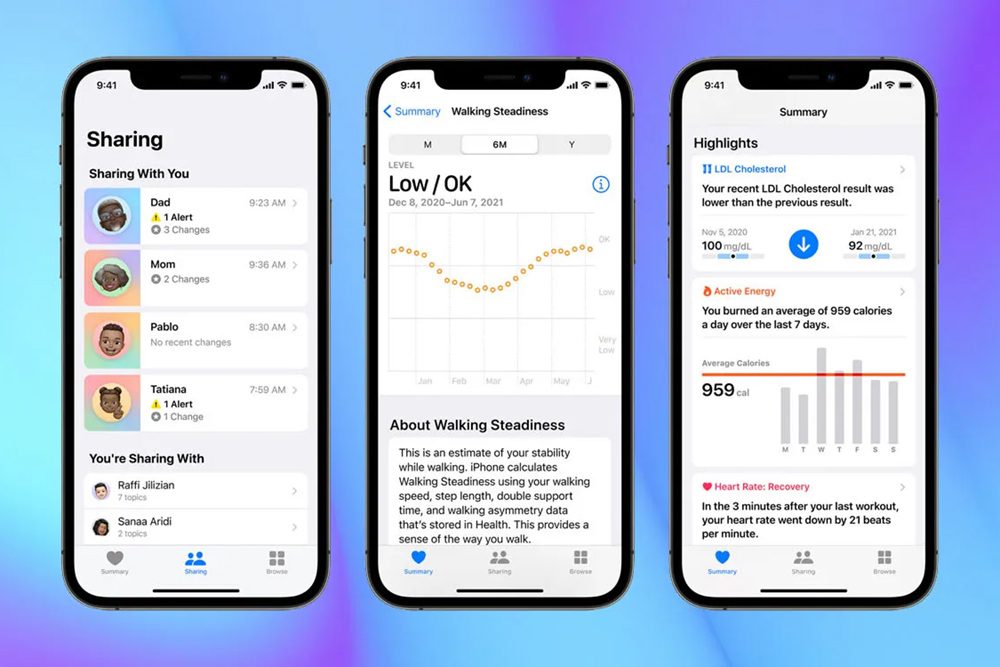

به گزارش تکناک، اولین مشکل این بود که باز کردن برنامه وی پی ان iOS باید تمام اتصالات موجود را ببندد، اما اینطور نشد. مورد دوم این است که بسیاری از برنامه های اپل داده های خصوصی را خارج از تونل وی پی ان iOS ارسال می کنند، از جمله Health (بالا) و Wallet…

برنامه های iOS VPN چگونه کار می کنند؟

به طور معمول، هنگامی که به یک وب سایت یا سرور دیگر متصل می شوید، ابتدا داده های شما به ISP یا حامل داده تلفن همراه شما ارسال می شود. سپس آن را به سرور راه دور ارسال می کنند. این بدان معناست که ISP شما میتواند ببیند شما چه کسی هستید و به کدام سایتها و خدمات دسترسی دارید.

در عوض یک VPN داده های شما را به صورت رمزگذاری شده به یک سرور امن ارسال می کند. داده های شما دربرابر یک ISP، یا اپراتور نقطه اتصال محافظت می شود. تنها چیزی که آنها می توانند ببینند این است که شما از VPN استفاده می کنید.

قیاس معمول این است که مانند استفاده از یک تونل مخفی از دستگاه خود به سرور VPN است. به طور مشابه، وبسایتها و سرورهایی که به آنها دسترسی دارید به آدرس IP، مکان یا سایر دادههای شناسایی شما دسترسی ندارند و به نظر میرسد که ترافیک شما از سرور VPN نشات میگیرد.

نقص اول: عدم بستن اتصالات موجود

به محض فعال کردن یک برنامه VPN، باید بلافاصله تمام اتصالات داده موجود (غیر ایمن) را ببندد و سپس آنها را در داخل “تونل” امن باز کند. این یک ویژگی کاملا استاندارد هر سرویس VPN است.

با این حال، مایکل هورویتز دریافت که نه تنها این اتفاق به طور قابل اعتمادی رخ نداده است، بلکه iOS به برنامههای VPN اجازه نمیدهد تمام اتصالات غیرایمن موجود را ببندند.

نقص دوم: بسیاری از برنامه های اپل حذف شده اند

تامی مایسک، توسعهدهنده و محقق امنیتی، آزمایشهای خود را انجام داد و آدرسهای IP که در زمان فعال بودن VPN در دسترس بودند مشاهده کرد و متوجه شد که بسیاری از برنامههای سهام اپل تونل VPN را نادیده میگیرند و در عوض مستقیماً با سرورهای اپل ارتباط برقرار میکنند.

او می گوید:تأیید میکنیم که iOS 16 با سرویسهای اپل خارج از یک تونل فعال VPN ارتباط برقرار میکند. بدتر از آن، درخواست های DNS را لو می دهد. خدمات Apple که از اتصال VPN فرار می کنند عبارتند از Health، Maps، Wallet.

این به این معنی است که تمام دادههای ارسال شده به این سرورها و اطلاعات دریافتی از آنها در معرض خطر جاسوسی توسط ISPها یا هکرهایی هستند که با استفاده از هات اسپاتهای جعلی وای فای که به راحتی قابل ایجاد هستند، حملات انسانی را انجام میدهند. واضح است که بیشتر یا همه دادههایی که توسط این برنامهها مدیریت میشود میتواند شامل اطلاعات بسیار خصوصی باشد، از شرایط سلامتی گرفته تا کارتهای پرداخت.

برنامه هایی که داده ها را فاش کردند

- Apple Store

- Clips

- Files

- Find My

- Health

- Maps

- Settings

- Wallet

مایسک متوجه شد که اندروید با سرویسهای گوگل به همین شکل عمل میکند. او گفت: من می دانم که از خود چه می پرسید و پاسخ مثبت است. اندروید حتی با گزینههای «همیشه روشن» و «مسدود کردن اتصالات بدون VPN» با سرویسهای گوگل خارج از اتصال VPN فعال ارتباط برقرار میکند. من از یک گوشی پیکسل با اندروید 13 استفاده کردم.

میتوانید آزمایش او را با Wireshark تماشا کنید که آدرسهای IP مورد دسترسی آیفون را نشان می دهد.

این کار عمدی به نظر می رسد

از مایسک پرسیده شد که آیا فکر میکند هر دو شرکت عمداً این کار را انجام میدهند، شاید برای جلوگیری از تغییر مسیر ترافیک توسط برنامه یا دلایل عملکرد؟

او پاسخ می دهد: بله، فکر می کنم عمدی است. اما حجم ترافیکی که دیدیم خیلی بیشتر از حد انتظار بود. خدماتی در آیفون وجود دارد که نیاز به تماس مکرر با سرورهای اپل دارد، مانند Find My و Push Notifications. با این حال، من مشکلی برای تونل کردن این ترافیک در اتصال VPN نمی بینم. به هر حال ترافیک رمزگذاری شده است.من فکر می کنم برنامه های VPN باید به عنوان مرورگر در نظر گرفته شوند و نیاز به تأیید و مجوز ویژه از اپل دارند.عملکرد یعنی اپل نگران کاهش ترافیک سرویس VPN است . به نظر نمی رسد مشکلی باشد، زیرا Push Notifications VPN از تونل VPN استفاده می کنند.

البته در زمان iOS 14، آزمایش مشابهی را انجام دادیم و متوجه شدیم که Push Notifications تونل را دور زده است. در iOS 16 دیگر چنین نیست.