پلاگین وردپرس WP Fastest Cache با آسیبپذیری SQL injection درمعرض خطر قرار دارد که میتواند به حملهکنندگان غیرمجاز بدون احراز هویت، امکان خواندن محتوای پایگاهداده سایت را بدهد.

بهگزارش تکناک، WP Fastest Cache پلاگین کشینگی است که برای افزایش سرعت بارگذاری صفحات و بهبود تجربهی بازدیدکنندگان و افزایش رتبهی سایت در جستوجوی گوگل استفاده میشود. براساس آمار WordPress.org، بیش از یکمیلیون سایت از این پلاگین استفاده میکنند.

آمارهای دانلود از WordPress.org نشان میدهد که بیش از ۶۰۰هزار وبسایت هنوز از نسخهی آسیبپذیر این پلاگین بهره میبرند و درمعرض حملات احتمالی قرار دارند. تیم WPScan از شرکت Automattic امروز جزئیات آسیبپذیری SQL injection را فاش کرد. این آسیبپذیری با شناسهی CVE-2023-6063 و درجهبندی 8.6 تمام نسخههای پلاگین قبل از 1.2.2 را تحتتأثیر قرار میدهد.

بلیپینگکامپیوتر مینویسد که آسیبپذیریهای SQL injection زمانی رخ میدهند که نرمافزار ورودیهایی را قبول میکند که بهصورت مستقیم دستورهای SQL را تحتتأثیر قرار میدهد و به اجرای کد SQL دلخواه منجر میشود که اطلاعات خصوصی را بازیابی میکند یا دستور اجرای فرمان را فراهم میکند.

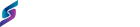

در این زمینه، ضعف روی تابع is_user_admin از کلاس WpFastestCacheCreateCache در پلاگین WP Fastest Cache تأثیر میگذارد. این تابع قرار است با استخراج مقدار username$ از کوکیها بررسی کند که آیا کاربر در حال استفاده مدیر است یا خیر.

ازآنجاکه ورودی username$ پاکسازی نشده است، مهاجم ممکن است این مقدار کوکی را تغییر دهد و باعث تغییر در دستور SQL اجراشدهی پلاگین و دسترسی غیرمجاز به پایگاه داده شود.

پایگاههای دادهی وردپرس (WordPress : content management system) معمولاً شامل اطلاعات حساسی مانند اطلاعات کاربران (آدرس IP و ایمیلها و شناسهها)، رمزهای عبور حساب کاربری، تنظیمات پلاگینها و قالبها و سایر دادههای لازم برای عملکرد سایت است.

WPScan در 27نوامبر2023 اکسپلویت اثبات مفهوم (PoC) CVE-2023-6063 را منتشر خواهد کرد؛ اما باید توجه کنید که این آسیبپذیری پیچیده نیست و هکرها میتوانند چگونگی سوءاستفاده از آن را کشف کنند.

در روزهای گذشته، بهروزرسانی نیز در نسخهی 1.2.2 پلاگین WP Fastest Cache منتشر شده است. به تمام کاربران این پلاگین توصیه میشود که بهسرعت جدیدترین نسخه را دریافت کنند.