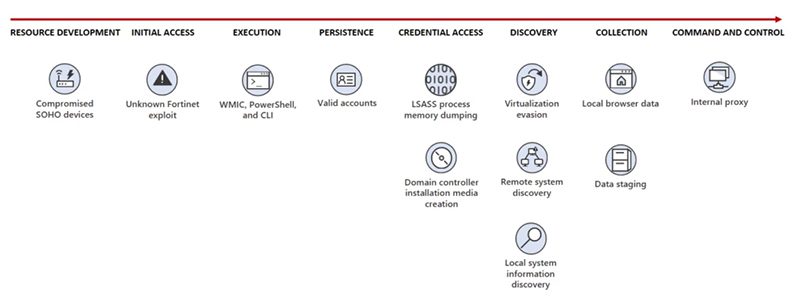

مایکروسافت اعلام کرده است که Volt Typhoon، یک عامل تحت حمایت دولت چین، سازمانهای زیرساختی حیاتی در ایالات متحده آمریکا را هدف حملات سایبری قرار داده است.

به گزارش تکناک، این شرکت گفت که Volt Typhoon در حال توسعه قابلیتهایی برای ایجاد اختلال در زیرساختهای ارتباطی حیاتی بین ایالات متحده و آسیا است. این قابلیت میتواند در طول بحرانی که چین را درگیر کند، مفید واقع شود.

این کمپین مخرب از اواسط سال 2021 ادامه دارد و سازمان ها را در گوام و بقیه ایالات متحده هدف قرار می دهد. شرکت های تحت تاثیر بخش های مختلفی از جمله ارتباطات، تولید، آب و برق، حمل و نقل، ساخت و ساز، دریانوردی، دولت، فناوری اطلاعات و آموزش را شامل می شوند.

آنتی ویروس Microsoft Defender و Microsoft Defender for Endpoint به کاربران اطلاع می دهند که آیا توسط Volt Typhoon در معرض خطر قرار گرفته اند. در آنتی ویروس Microsoft Defender، موارد زیر مربوط به Volt Typhoon هستند:

- Behavior:Win32/SuspNtdsUtilUsage.A

- Behavior:Win32/SuspPowershellExec.E

- Behavior:Win32/SuspRemoteCmdCommandParent.A

- Behavior:Win32/UNCFilePathOperation

- Behavior:Win32/VSSAmsiCaller.A

- Behavior:Win32/WinrsCommand.A

- Behavior:Win32/WmiSuspProcExec.J!se

- Behavior:Win32/WmicRemote.A

- Behavior:Win32/WmiprvseRemoteProc.B

اگر از Microsoft Defender برای Endpoint استفاده می کنید، هشدار زیر را مشاهده خواهید کرد:

- Volt Typhoon threat actor detected

Volt Typhoon همچنین ممکن است پیام های زیر را در Microsoft Defender برای Endpoint ایجاد کند، اما لزوماً به این دلیل نیست:

- A machine was configured to forward traffic to a non-local address

- Ntdsutil collecting Active Directory information

- Password hashes dumped from LSASS memory

- Suspicious use of wmic.exe to execute code

- Impacket toolkit

اگر تحت تأثیر Volt Typhoon قرار گرفته اید، باید اعتبار تمام حساب های در معرض خطر را ببندید یا تغییر دهید. همچنین توصیه می شود که کاربران فعالیت حساب های در معرض خطر را بررسی کنند تا ببینند هکرها چه کاری انجام داده اند.

اگر اقدامات امنیتی مناسب را نداشته باشید، ممکن است هرگز متوجه نشوید که هکرها در سیستم شما حضور داشته اند. مایکروسافت گفت که این کمپین به صورت مخفیانه انجام می شود، از جمله با ادغام در فعالیت های عادی شبکه با مسیریابی ترافیک از طریق تجهیزات شبکه مانند روترها، فایروال ها و سخت افزار VPN.

مایکروسافت به طور گسترده فعالیت های Volt Typhoon را شرح داده است. اگر علاقه مند به کاوش در جزئیات فنی هستید، حتما پست وبلاگ مایکروسافت را بخوانید.