فهرست مطالب

شرکت لجر (Ledger) تأیید کرد که سرور رسمی دیسکورد آن در تاریخ ۱۱ مه هک شده است و از این طریق، کاربران هدف حمله فیشینگ قرار گرفتهاند.

به گزارش تکناک، این حمله از طریق هک یکی از حسابهای مدیران (مادریتورها) انجام شده است.

01

از 04حمله فیشینگ به لجر از طریق ربات و لینک جعلی

هکر پس از به دست گرفتن کنترل این حساب، از یک ربات برای ارسال پیامهای فیشینگ استفاده کرده است. در این پیامها ادعا شده که آسیبپذیری جدیدی در کیفپولهای لجر کشف شده است و کاربران باید به سرعت عبارات بازیابی (Seed Phrase) خود را از طریق یک لینک «تأیید» کنند؛ لینکی که در واقع به یک سایت فیشینگ منتهی میشد.

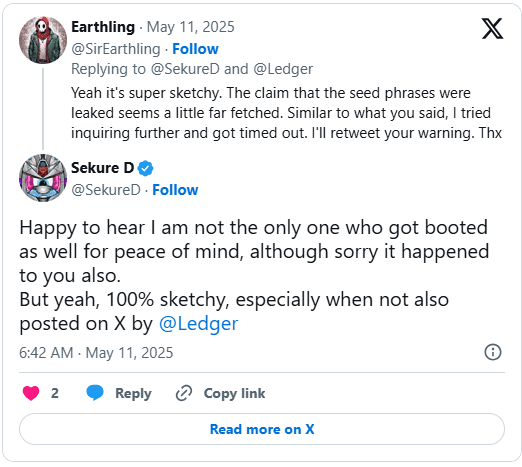

برخی کاربران که متوجه جعلی بودن پیامها شده بودند، تلاش کردند که هشدار دهند، اما هکر با استفاده از دسترسی مدیر، آنها را ساکت یا از سرور اخراج کرده است. این موضوع به احتمال زیاد واکنش تیم امنیت لجر را کندتر کرده است.

02

از 04واکنش سریع لجر به حمله فیشینگ

به گفته کوئنتین بوترایت از تیم لجر، این حمله «به سرعت مهار شده» و یک «مورد مجزا» بوده است. تیم لجر پس از شناسایی مشکل، دسترسی حساب هکشده را مسدود، ربات مخرب را حذف کرد، سایت فیشینگ را گزارش داد و تمامی دسترسیهای سرور را بازبینی و محدود کرد. لجر اعلام کرده که «لایههای امنیتی جدیدی» به زیرساخت خود اضافه کرده است تا مانع تکرار چنین حوادثی شود.

03

از 04حملات تکراری علیه کاربران لجر

این نخستین بار نیست که کاربران لجر هدف حمله قرار میگیرند. ماه گذشته نیز برخی مشتریان این شرکت نامههای فیزیکی حاوی لوگوی رسمی لجر دریافت کرده بودند، که در آنها از گیرندگان خواسته میشد یک کد QR را اسکن و عبارت بازیابی خود را وارد کنند.

برخی معتقد هستند که این حمله نیز با استفاده از اطلاعات فاششده در رخنه سال ۲۰۲۰ لجر انجام شده است؛ جایی که اطلاعات بیش از ۲۷۰ هزار کاربر (شامل نام، شماره تلفن و آدرس منزل) افشا شد. در سالهای بعد، برخی از این افراد حتی «دستگاههای جعلی لجر» دریافت کردند، که حاوی بدافزار بودند.

04

از 04مراقب باشید: هیچگاه عبارت بازیابی را وارد نکنید

در حال حاضر، مشخص نیست که آیا کسی واقعاً در جریان حمله دیسکورد سرمایهای از دست داده است یا خیر. رسانهها برای اطلاع بیشتر با لجر تماس گرفتهاند، اما هنوز پاسخی عمومی منتشر نشده است.