شرکت AnyDesk اعلام کرد که چند روز پیش هکرها به سرورهای آن نفوذ و رمزهای عبور را ریست کردهاند.

بهگزارش تکناک، شرکت AnyDesk امروز تأیید کرد که دچار حمله سایبری شده که به هکرها اجازه داده است تا به سرورهای این شرکت دسترسی پیدا کنند. BleepingComputer متوجه شده است که کد منبع و کلیدهای امضای کد خصوصی در طول حمله بهسرقت رفتهاند.

برنامه AnyDesk برنامه دسترسی از راه دور است که به کاربران امکان میدهد تا از راه دور ازطریق شبکههای محلی یا اینترنت به رایانهها دسترسی داشته باشند.

این برنامه در بین سازمانها بسیار محبوب است و از آن برای پشتیبانی از راه دور یا دسترسی به سرورهای همجایابی استفاده میکنند. همچنین، این نرمافزار در بین هکرها محبوب است که از آن برای دسترسی مداوم به دستگاهها و شبکههای هک شده استفاده میکنند.

انیدسک گزارش میدهد که 170 هزار نفر مشتری دارد؛ ازجمله 7-Eleven ،Comcast، سامسونگ، امآیتی، انویدیا ،سیزمنس و سازمان ملل متحد. این شرکت در بیانیهای که دیروز برای BleepingComputer فرستاد، اعلام کرد که پس از کشف نشانههایی از وقوع حادثه در سرورهای محصول خود، برای اولینبار از حمله مطلع شده است.

متخصصان این شرکت پس از انجام بررسی امنیتی، متوجه شدند که سیستمهایشان بهخطر افتاده است و با کمک شرکت امنیت سایبری CrowdStrike برنامه پاسخ را فعال کردند. AnyDesk جزئیاتی درباره این موضوع بهاشتراک نگذاشته است که آیا در طول حمله دادههایی بهسرقت رفته است یا خیر. بااینحال، BleepingComputer متوجه شده است که عوامل مخرب کد منبع و گواهیهای امضای کد را بهسرقت بردهاند.

همچنین، انیدسک تأیید کرد که این حمله شامل باجافزار نبوده؛ اما جزئیات زیادی نیز درباره بهاشتراک نگذاشته است؛ بهجز اینکه سرورهایش نقض شده و مشاوره عمدتاً بر نحوه پاسخ آنها به حمله متمرکز بوده است.

AnyDesk بهعنوان بخشی از پاسخ خود میگوید که گواهینامههای مرتبط با امنیت را لغو و درصورت نیاز، سیستمها را اصلاح یا جایگزین کرده است. این شرکت به مشتریان اطمینانخاطر داده که استفاده از AnyDesk بیخطر است و مدرکی مبنیبر تحتتأثیر قرارگرفتن دستگاههای کاربران نهایی براثر این حادثه وجود ندارد.

درحالیکه این شرکت میگوید هیچ توکن احراز هویتی بهسرقت نرفته است، از باب احتیاط تمام رمزهای عبور را در پرتال وب خود لغو و به کاربران پیشنهاد کرده است که درصورت استفاده در سایر وبسایتها، رمزعبور را تغییر دهند.

گونتر بورن از BornCity نخستینبار گزارش داد انیدسک در نسخه 8.0.8 که 29 ژانویه منتشر شده است، از گواهینامه جدیدی استفاده میکنند. بااینحال، این شرکت پیشتر فرایند جایگزینی گواهینامههای امضای کدی را آغاز کرده است که سرقت شده بودند. تنها تغییر ثبتشده در این نسخه جدید، سوئیچ شرکت به گواهینامه امضای کد جدید است و آنها بهزودی گواهینامه قدیمی را باطل خواهند کرد.

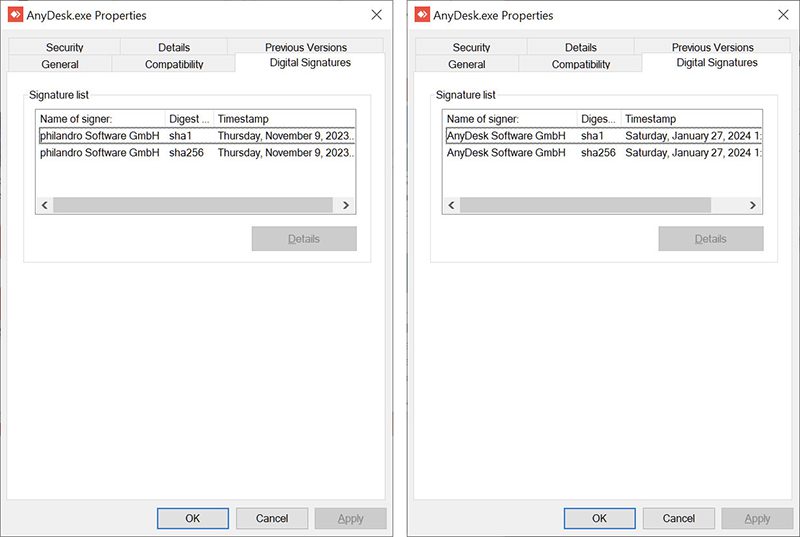

BleepingComputer نسخههای پیشین نرمافزار را بررسی کرد و دریافت که فایلهای اجرایی قدیمی با نام philandro Software GmbH با شماره سریال 0dbf152deaf0b981a8a938d53f769db8 امضا شدهاند. همانطورکه در تصویر زیر نشان داده شده، نسخه جدید اکنون با نام AnyDesk Software GmbH و شماره سریال 0a8177fcd8936a91b5e0eddf995b0ba5 امضا شده است.

معمولاً گواهینامهها تنها زمانی باطل میشوند که به خطر بیفتند؛ مانند سرقت در حملات سایبری یا افشای عمومی. درحالیکه AnyDesk زمان رخداد این رخنه را به اشتراک نگذاشته است، Born گزارش داد که این شرکت از 29 ژانویه بهمدت چهار روز با قطعی مواجه شد که طی آن امکان ورود به نرمافزار AnyDesk را غیرفعال کرد.

پیام وضعیت AnyDesk میگوید: «my.anydesk II در دست تعمیر و نگهداری است که انتظار میرود 48 ساعت یا کمتر طول بکشد.» ناگفته نماند که دیروز، دسترسی به وبسایت بازیابی و امکان ورود کاربران به حسابها فراهم شد؛ اما AnyDesk دلیلی برای تعمیر و نگهداری ارائه نکرد. AnyDesk به BleepingComputer تأیید کرد که این تعمیر و نگهداری به حادثه امنیت سایبری مرتبط است. توصیه میکنیم که همه کاربران نسخه جدید این نرمافزار را دریافت کنند؛ زیرا گواهینامه امضای کد قدیمی بهزودی باطل خواهد شد.

علاوهبراین، درحالیکه AnyDesk میگوید رمزهای عبور در حمله دزدیده نشدهاند، عاملان تهدید به سیستمهای تولید دسترسی پیدا کردهاند؛ بنابراین، توصیه میکنیم که همه کاربران AnyDesk رمزهای عبور خود را تغییر دهند. همچنین، اگر آنان از رمزعبور AnyDesk خود در وبسایتهای دیگر استفاده میکنند، باید آنها را نیز تغییر دهند.

هر هفته، بهنظر میرسد که خبرهایی از نقض جدیدی علیه شرکتهای شناختهشده منتشر میشود. شب گذشته نیز، Cloudflare فاش کرد که در روز شکرگزاری با استفاده از کلیدهای احراز هویت بهسرقترفته در حمله سایبری Okta سال گذشته هک شده است. همچنین، مایکروسافت فاش کرد که هکرهای دولتی روسیه به نام Midnight Blizzard این شرکت را هک کردهاند؛ همان هکرهایی که می ۲۰۲۳ نیز به HPE نیز حمله کرده بودند.