پژوهشگران توانستند با سوءاستفاده از آسیبپذیری مدیران گذرواژه، گذرواژههای اصلی کاربران را مستقیماً از داخل سیستم بازیابی کنند.

به گزارش سرویس امنیت و سایبری تکناک، ایده داشتن محلی امن برای ذخیره همه گذرواژهها و حتی اطلاعات بیشتر برای تمام حسابهای کاربری و با امکان دسترسی از دستگاههای مختلف، پیشنهادی بود که بهسختی میشد از آن چشمپوشی کرد. بااینحال، حتی در چنین شرایطی، بسیاری ترجیح میدادند که گذرواژههای اصلی و حساس را به مدیران گذرواژه نسپارند و آنها را بهشکل دیگری نگه دارند.

با وجود این تردیدها، مدیران گذرواژه همواره بهعنوان ابزاری برای افزایش امنیت دادهها توصیه میشدند؛ چراکه درغیراینصورت، داشتن گذرواژههای امن و منحصربهفرد برای همه حسابها عملاً ناممکن به نظر میرسید.

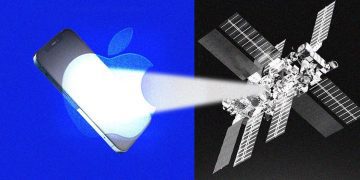

براساس پژوهش جدید محققان امنیتی از مؤسسه ETH زوریخ و دانشگاه Università della Svizzera Italiana، مدیران گذرواژه ممکن است بهاندازهای که تصور میشد امن نباشند؛ مخصوصاً با وجود بزرگترین نشت دادههای امنیتی که اخیرا رخ داده است.

به گفته نویسندگان این پژوهش، این حملات حتی زمانی که از رمزنگاری احراز هویتشده بهدرستی استفاده شده باشد، باز هم موفق هستند. دلیل امکانپذیربودن این حملات، جداسازی ناکافی کلیدها در خزانههایی با ساختار پیچیده یا نبود پیوند رمزنگاریشده میان داده و فراداده عنوان شده است. محبوبترین مدیران گذرواژه مانند Bitwarden و LastPass و Dashlane که مجموعاً بیش از ۶۰ میلیون کاربر دارند، همگی رویکردی موسوم به «رمزنگاری دانش صفر» را به کار گرفتهاند.

این اصطلاح بیش از آنکه مبتنیبر جزئیات فنی باشد، با هدف ایجاد آرامش خاطر برای کاربران استفاده میشود و این پیام را منتقل میکند که دادههای ذخیرهشده روی سرورهای مدیران گذرواژه برای خود شرکتها خواندنی نیست. منطق این رویکرد آن است که اگر شرکت میزبان نتواند به گذرواژههای رمزنگاریشده دسترسی داشته باشد، نفوذگران نیز نمیتوانند آنها را بخوانند. بااینحال، یافتههای پژوهشگران نشان میدهد این فرض نادرست است.

محققان امنیتی پساز آزمایش این سرویسها با مجموعهای گسترده از حملات عملی، چندین آسیبپذیری را شناسایی کردهاند. به گفته آنها، این حملات امکان کاهش سطح تضمینهای امنیتی و نقض انتظارات امنیتی و حتی بهخطرافتادن کامل حسابهای کاربری را فراهم میکند.

در یکی از نمونهها، پژوهشگران توانستند با سوءاستفاده از آسیبپذیری در قابلیتهای اشتراکگذاری حساب و سازوکارهای امانتداری کلید، کنترل کامل حساب کاربری را به دست بگیرند. در نمونهای دیگر، نبود یکپارچگی در متن رمزنگاریشده باعث شد تا کلیدها جایگزین شوند و امکان حمله به خزانههای گذرواژه فراهم شود. موضوع نگرانکنندهتر اینکه نتیجه نهایی بیشتر این حملات، بازیابی مستقیم گذرواژهها بوده است؛ موضوعی که مدیران گذرواژه بهطور مشخص ادعا میکنند از وقوع آن جلوگیری میکنند.

به نوشته ویندوز سنترال، پژوهشگران اعلام کردهاند یافتههای خود را در اختیار شرکتهای ارائهدهنده مدیران گذرواژه آسیبپذیر قرار دادهاند و طبق اطلاعات منتشرشده، فرایند رفع این مشکلات امنیتی درحال انجام است.