هکرها با سوء استفاده از پلاگین رضایت کوکی در وردپرس، به ۱.۵ میلیون سایت وردپرسی حمله کردهاند.

به گزارش تکناک، حملات جاری با هدف سوء استفاده از آسیب پذیری Unauthenticated Stored Cross-Site Scripting (XSS) در پلاگین رضایت کوکی وردپرس با نام Beautiful Cookie Consent Banner با بیش از ۴۰ هزار نصب فعال، انجام میشود.

در حملات XSS، عوامل تهدید اسکریپتهای مخرب جاوااسکریپت را به وبسایتهای آسیبپذیر تزریق میکنند که در مرورگر وب بازدیدکنندگان اجرا میشود.

اثرات مخرب این حملات میتواند شامل دسترسی غیرمجاز به اطلاعات حساس، ربودن نشست ها، آلوده شدن با بدافزار از طریق هدایت به وب سایتهای مخرب یا کنترل کامل سیستم هدف باشد.

شرکت امنیتی WordPress Defiant که این حملات را تشخیص داده است، گزارش میدهد که آسیب پذیری موردنظر به افراد خارج از سیستم اجازه میدهد که در نسخههای قبل از پلاگین (تا نسخه ۲.۱۰.۱)، حسابهای مدیریتی جعلی در وبسایتهای وردپرس ایجاد کنند.

این نقص امنیتی مورد سوء استفاده در این حملات با انتشار نسخه ۲.۱۰.۲ در ژانویه، رفع شده بود.

رام گال، یک تحلیلگر تهدیدات گفت: طبق سوابق ما، آسیب پذیری از تاریخ ۵ فوریه ۲۰۲۳ به صورت فعال هدف قرار گرفته است، اما این بزرگترین حمله علیه آن است که تاکنون دیدهایم.

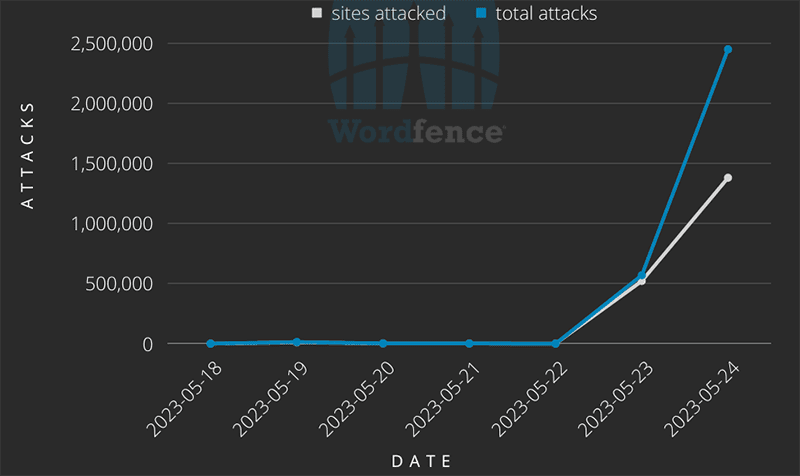

از از 23 می 2023، بیش از 3 میلیون حمله به بیش از 1.5 میلیون سایت صورت گرفته است. تا کنون، ما توانستیم حدود 14 هزار آدرس IP را مسدود کنیم، اما حملات همچنان ادامه دارند.

با وجود ماهیت گسترده این حملات، گال میگوید که عامل تهدید از یک exploit با پیکربندی نادرست استفاده میکند که در صورت هدفگیری از وردپرس با پلاگین آسیبپذیر ، به احتمال زیاد payload را اجرا نمیکند.

با این وجود، مدیران یا صاحبان وبسایتهایی که از پلاگین Beautiful Cookie Consent Banner استفاده میکنند، توصیه میشوند تا آن را به آخرین نسخه بروزرسانی کنند زیرا حتی در صورت عدم موفقیت در حمله، پلاگین قابلیت تغییر پیکربندی ذخیره شده در گزینه nsc_bar_bannersettings_json را دارد.

نسخههای پچ شده پلاگین نیز بروزرسانی شدهاند تا در صورت هدف قرار گرفتن از سایتهای آسیب دیده از حملات، خود را تعمیر کند.

با این حال، این موج حملات ممکن است نتواند وبسایتها را با payload مخرب مورد حمله قرار دهد، اما فردی که پشت این حملات است، هر زمان میتواند این مسئله را برطرف و به طور بالقوه هر سایت آسیبپذیر را آلوده کند.

هفته گذشته، هکرها همچنین شروع به تست اینترنت برای وب سایت های وردپرسی کردند که نسخههای قابل حمل Essential Addons for Elementor و WordPress Advanced Custom Fields را دارند.

این کمپین ها پس از انتشار exploits proof-of-concept (PoC) شروع شدند، که به حمله کنندگان غیر مجاز اجازه می داد تا با بازنشانی رمز عبور مدیر و دسترسی با اولویت بالا به وب سایت ها دسترسی پیدا کنند.