چیتی جعلی در بازیهای ویدئویی در حال فریب گیمرها به دانلود و نصب بدافزار سرقت اطلاعات شخصی و مالی کاربران است.

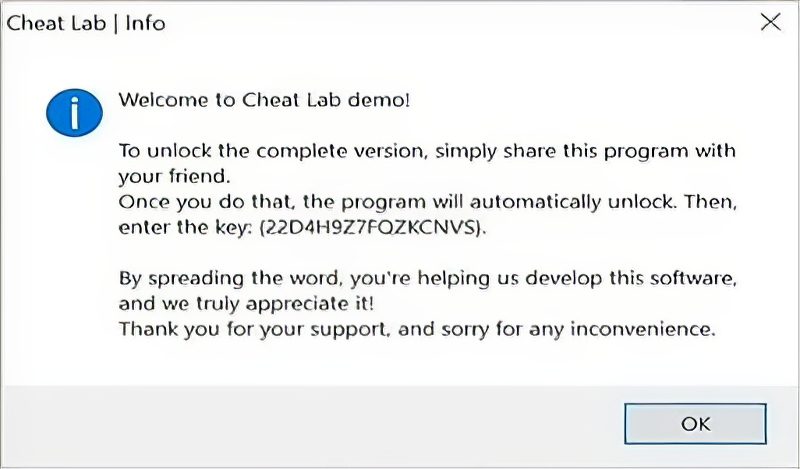

بهگزارش تکناک، بدافزار سرقت اطلاعات جدیدی که با خانواده بدافزار Redline مرتبط است، خود را بهعنوان نوعی تقلب بازی به نام Cheat Lab جا میزند و به دانلودکنندگانِ این بدافزار درصورت متقاعدکردن دوستانشان به نصب آن، یک نسخه رایگان را وعده میدهد. بلیپینگکامپیوتر مینویسد که Redline بدافزار قدرتمند سرقت اطلاعات است که توانایی جمعآوری اطلاعات حساس از کامپیوترهای آلوده را دارد.

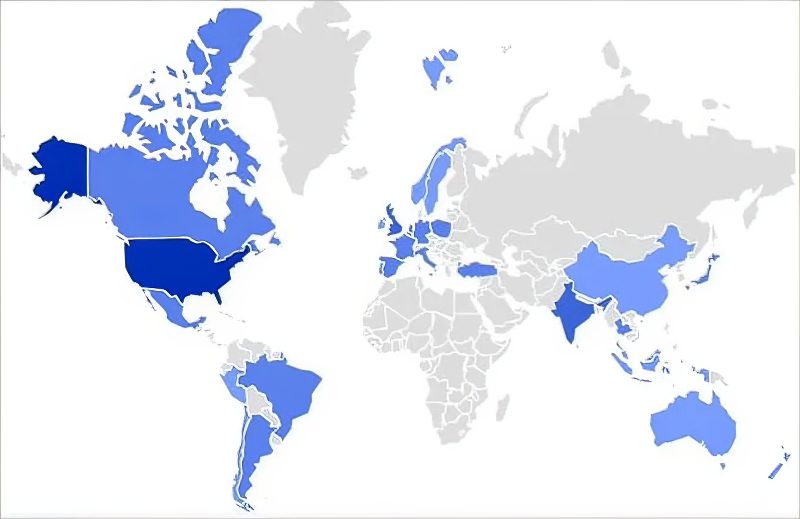

این اطلاعات شامل رمزهای عبور، کوکیها، دادههای تکمیل خودکار فرمها و اطلاعات کیفپول ارزهای دیجیتال میشود. بدافزار مذکور در بین مجرمان سایبری بسیار محبوب است و ازطریق کانالهای توزیع متنوعی در سراسر جهان منتشر میشود.

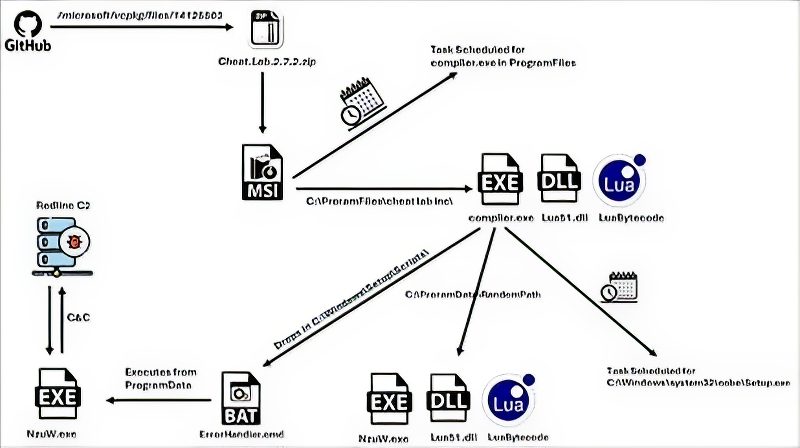

پژوهشگران امنیتی مکآفی گزارش کردهاند که این ابزار جدیدِ سرقت اطلاعات از کد بایتکد Lua برای فرار از شناسایی استفاده میکند. این قابلیت به بدافزار اجازه میدهد تا بهصورت مخفیانه خود را در فرایندهای مشروع تزریق کند و از مزایای عملکرد کامپایل Just-In-Time (JIT) نیز بهرهمند شود.

پژوهشگران این گونه جدید را به Redline مرتبط میدانند؛ زیرا از سرور فرمان و کنترلی استفاده میکند که قبلاً با این بدافزار شناخته شده بود. بااینحال، طبق آزمایشها BleepingComputer، این بدافزار رفتارهای معمولی مرتبط با Redline، مانند سرقت اطلاعات مرورگر و ذخیره رمزعبور و کوکیها را نشان نمیدهد.

بدافزار یادشده ازطریق لینکهایی در مخزن گیتهاب متعلق به بستههای نرمافزاری مایکروسافت با نام «vcpkg» منتشر و بهصورت فایلهای فشرده ZIP توزیع میشود که حاوی نصبکننده MSI است. این نصبکننده در زمان اجرا دو فایل به نامهای compiler.exe و lua51.dll را از حالت فشرده خارج و فایلی با نام readme.txt حاوی کد مخرب Lua bytecode ایجاد میکند.

برای فرار از شناسایی، کد مخرب این بدافزار بهصورت فایل اجرایی توزیع نمیشود؛ بلکه بهصورت کد بایتکد کامپایلنشده است. هنگام نصب، برنامه compiler.exe کد Lua bytecode ذخیرهشده در فایل readme.txt را کامپایل و اجرا میکند. این فایل اجرایی با ایجاد تسکهای زمانبندیشده که در زمان راهاندازی سیستم اجرا میشوند، پایداری خود را در سیستم قربانی تضمین میکند.

مکآفی گزارش میدهد که این بدافزار از مکانیزمی جایگزین برای پایداری استفاده میکند و سه فایل مذکور را در مسیری بلند و تصادفی زیر پوشه «ProgramData» کپی میکند. پس از فعالشدن در سیستم آلوده، بدافزار با سرور فرمان و کنترل ارتباط برقرار و اسکرینشاتهایی از پنجرههای فعال و اطلاعات سیستم را ارسال میکند و منتظر دستورها برای اجرا روی سیستم میزبان میماند.

هنوز روش دقیق بهکاررفته برای آلودگی اولیه مشخص نشده است؛ اما بدافزارهای سرقت اطلاعات معمولاً ازطریق تبلیغات مخرب، توضیحات ویدئوهای یوتیوب، دانلودهای P2P و وبسایتهای فریبدهنده دانلود نرمافزار منتشر میشوند.

این حمله نشان میدهد که حتی نصب برنامهها از منابع بهظاهر مطمئن مانند گیتهاب مایکروسافت نیز میتواند به آلودگی با بدافزار Redline منجر شود. ازاینرو، به کاربران توصیه میکنیم که از اجرای فایلهای اجرایی بدون امضا و فایلهای دانلودشده از وبسایتهای مشکوک خودداری کنند.