گزارش شده است که یک آسیب پذیری امنیتی با درجه بحرانی تا نسخه 1.3.78 ، افزونه و قالبهای Royal Elementor را تحت تأثیر قرار داده و توسط دو تیم امنیتی وردپرس به صورت فعال مورد سوء استفاده قرار میگیرد.

به گزارش تکناک، از آنجایی که استفاده از این آسیبپذیری قبل از انتشار یک بسته به روزرسانی توسط فروشنده مشاهده شده است، این آسیب به عنوان یک zero-day توسط هکرها مورد استفاده قرار گرفت.

افزونهها و قالبهای رویال المنتور توسط ‘WP Royal’ یک مجموعه ساخت وبسایت است که امکان ایجاد سریع عناصر وب بدون نیاز به دانش برنامهنویسی را فراهم میکند. طبق اطلاعات موجود در وبسایت WordPress.org، بیش از 200,000 نصب فعال دارد.

آسیبپذیری موجب تأثیر بر افزونه به شناسه CVE-2023-5360 (CVSS v3.1: 9.8 “بحرانی”) است که به مهاجمان بدون تایید احراز هویت امکان آپلود خودسرانه فایل در سایتهای آسیبپذیر را میدهد.

اگرچه افزونه ویژگی اعتبارسنجی افزونه را دارد تا فقط محدود به نوع فایلهای مشخص و مجاز باشد، اما کاربران بدون احراز هویت میتوانند لیست “مجاز” را دستکاری کنند تا پاکسازی و بررسیها را دور بزنند.

مهاجمان با استفاده از این مرحله آپلود فایل، میتوانند به اجرای کد از راه دور دست یابند که منجر به خطر افتادن کامل وبسایت میشود.

جزئیات فنی اضافی درباره این آسیبپذیری منتشر نشدهاند تا از بهرهبرداری گسترده جلوگیری شود.

دو شرکت امنیتی وردپرس، Wordfence و WPScan (Automattic)، از تاریخ 30 اوت 2023 آسیبپذیری CVE-2023-5360 را به عنوان یک آسیبپذیری فعال که در حال بهرهبرداری است، معلق کردهاند. حجم حملات از تاریخ 3 اکتبر 2023 به شدت افزایش یافته است.

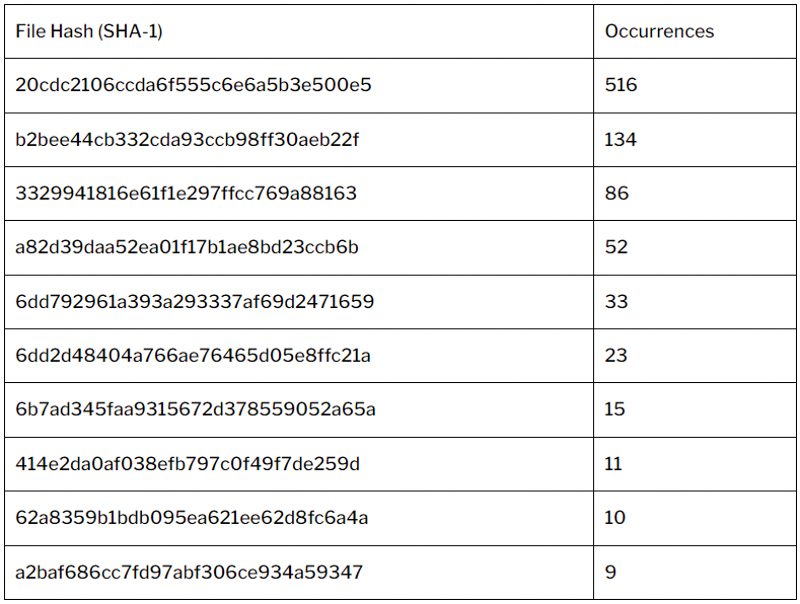

شرکت Wordfence از بلاک کردن بیش از 46,000 حمله هدفمند به رویال المنتور در ماه گذشته گزارش داده است، در حالی که WPScan 889 مورد از حملهکنندگان را پس از بهرهبرداری از آسیبپذیری با استفاده از ده بارگذاری متمایز ثبت کرده است.

بیشتر بارهای مورد استفاده در این حملات، اسکریپتهای PHP هستند که سعی میکنند یک کاربر مدیر وردپرس با نام ‘wordpress_administrator’ ایجاد کنند یا به عنوان درگاه پشتی عمل کنند.

WordPress (content management system) میگوید بیشتر حملات از دو آدرس IP مشخص به وجود آمدهاند، بنابراین به نظر میرسد که بهرهبرداری از آسیبپذیری تنها توسط تعداد محدودی از عوامل تهدیدکننده شناخته شده است.

با فروشنده افزونه در تاریخ 3 اکتبر با جزئیات کامل تماس گرفته شد و این فروشنده در تاریخ 6 اکتبر 2023، نسخه 1.3.79 افزونه و قالبهای رویال المنتور را منتشر کرد تا آسیبپذیری را برطرف کند. به تمام کاربران توصیه میشود که افزونه های خود را در اولین زمان ممکن به این نسخه ارتقا دهند.

اگر به هیچ راهکار اسکن تجاری دسترسی ندارید، میتوانید از این اسکنر رایگان استفاده کنید تا آسیبپذیری وبسایت خود در برابر حملات را تشخیص دهید.

توجه داشته باشید که بهروزرسانی افزونه به نسخه 1.3.79 بهطور خودکار آسیب پذیریها را حذف نمیکند یا فایلهای مخرب را پاک نمیکند، بنابراین در چنین مواردی نیاز به پاکسازی وبسایت خواهد بود.